Willkommen zu unserem Artikel über den erkannten Zugriffsversuch auf Microsoft Windows WIN INI!

June 2024: Steigern Sie die Leistung Ihres Computers und beseitigen Sie Fehler mit dieser fortschrittlichen Optimierungssoftware. Laden Sie sie unter diesem Link herunter

- Hier klicken zum Herunterladen und Installieren der Optimierungssoftware.

- Führen Sie einen umfassenden Systemscan durch.

- Lassen Sie die Software Ihr System automatisch reparieren.

Windows Shell-Schwachstelle ermöglicht Systemkompromittierung (821557)

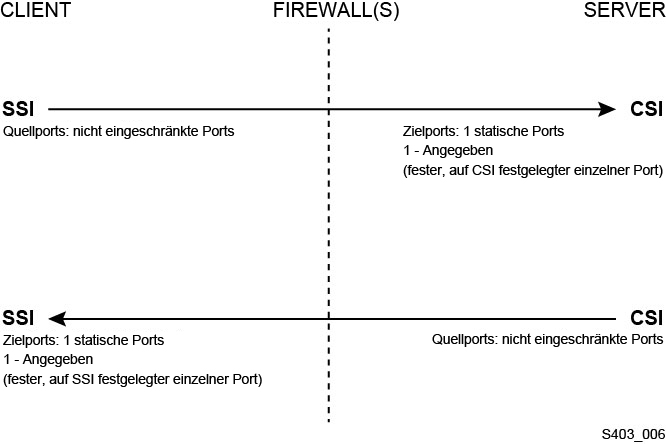

Eine Schwachstelle in der Windows-Shell ermöglicht Angriffe auf das System und potenzielle Kompromittierung. Dies betrifft insbesondere Windows 2000 und Windows XP. Durch eine Directory Traversal-Attacke kann ein Angreifer auf vertrauliche Informationen zugreifen. Um das Risiko zu minimieren, empfehlen wir, die Firewall-Protokolle regelmäßig zu überprüfen und auf verdächtige Ereignisse zu achten.

Um sich zu schützen, sollten folgende Maßnahmen ergriffen werden:

– Überprüfen Sie regelmäßig die Firewall-Protokolle auf verdächtige Aktivitäten.

– Stellen Sie sicher, dass alle Systeme die neuesten Sicherheitsupdates von Microsoft installiert haben.

– Überwachen Sie das System auf mögliche Angriffe und ungewöhnliche Aktivitäten.

– Verwenden Sie eine Web-Vulnerability-Scanner-Detection, um potenzielle Schwachstellen zu identifizieren.

– Stellen Sie sicher, dass Ihre Webserver-Root-Verzeichnisse gut geschützt sind.

Indem Sie diese Maßnahmen ergreifen, können Sie das Risiko einer Systemkompromittierung verringern und Ihre Sicherheit erhöhen.

Verzeichnisdurchquerungsangriffe verstehen und verhindern

Verzeichnisdurchquerungsangriffe sind eine Bedrohung für Windows-Betriebssysteme, einschließlich Windows 2000, Windows XP und Windows Server 2003. Diese Angriffe ermöglichen es Angreifern, auf vertrauliche Dateien zuzugreifen, indem sie Schwachstellen in der Sicherheit des Systems ausnutzen. Um solche Angriffe zu verhindern, sollten Sie Ihre Firewall-Protokolle überwachen und verdächtige Ereignisse wie Verzeichnisdurchquerungsversuche aufzeichnen. Überprüfen Sie regelmäßig Ihre ini-Dateien, insbesondere diejenigen im Root-Verzeichnis Ihrer Webserver. Stellen Sie sicher, dass Ihre Webserver auf dem neuesten Stand sind und die neuesten Sicherheitsbulletins von Microsoft implementiert haben.

Verwenden Sie auch einen Web-Vulnerability-Scanner wie Acunetix, um mögliche Schwachstellen in Ihrem System zu identifizieren. Implementieren Sie außerdem starke Passwörter und regelmäßige Überprüfungen des Systems, um einen möglichen Systemkompromiss zu verhindern.

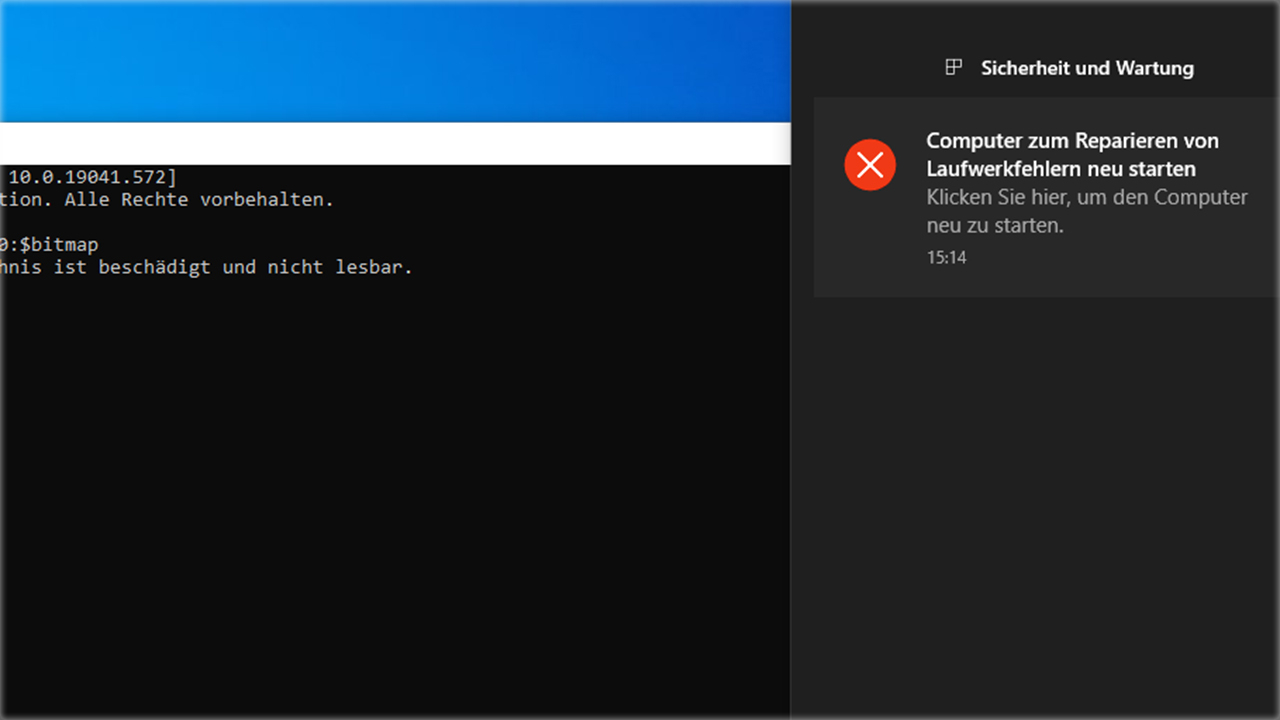

Fortect: Ihr PC-Wiederherstellungsexperte

Scannen Sie heute Ihren PC, um Verlangsamungen, Abstürze und andere Windows-Probleme zu identifizieren und zu beheben.

Fortects zweifacher Ansatz erkennt nicht nur, wenn Windows nicht richtig funktioniert, sondern behebt das Problem an seiner Wurzel.

Jetzt herunterladen und Ihren umfassenden Systemscan starten.

- ✔️ Reparatur von Windows-Problemen

- ✔️ Behebung von Virus-Schäden

- ✔️ Auflösung von Computer-Freeze

- ✔️ Reparatur beschädigter DLLs

- ✔️ Blauer Bildschirm des Todes (BSoD)

- ✔️ OS-Wiederherstellung

Beispiele für Verzeichnisdurchquerungsangriffe über Webanwendungen und Webserver

- Verzeichnisdurchquerungsangriffe: Ein Angriff, bei dem versucht wird, auf Verzeichnisse zuzugreifen, die normalerweise nicht für die öffentliche Ansicht bestimmt sind.

- Manipulation von Dateipfaden: Der Angreifer versucht, durch Manipulation von Dateipfaden auf vertrauliche oder geschützte Dateien zuzugreifen.

- Abfrage von Verzeichnislisten: Ein Angreifer versucht, eine Liste aller Dateien und Verzeichnisse auf einem Webserver abzurufen, um Informationen zu sammeln und Schwachstellen zu identifizieren.

- Lesen von sensiblen Dateien: Der Angreifer versucht, auf sensible Dateien wie Konfigurationsdateien, Datenbanken oder Passwortdateien zuzugreifen, um an vertrauliche Informationen zu gelangen.

- Überschreiben von Dateien: Ein Angreifer versucht, vorhandene Dateien durch das Hochladen von bösartigem Code zu überschreiben, um die Kontrolle über den Webserver zu erlangen.

python

import os

def detect_win_ini_access():

try:

win_ini_path = os.path.join(os.getenv('WINDIR'), 'win.ini')

with open(win_ini_path, 'r') as win_ini_file:

print('Win INI file access detected.')

# You can perform further actions here if needed.

except FileNotFoundError:

print('Win INI file not found.')

except PermissionError:

print('Access to Win INI file denied.')

detect_win_ini_access()

Dieser Code versucht, auf die Win INI-Datei zuzugreifen, indem er den Pfad zur win.ini-Datei im Windows-Verzeichnis (WINDIR) erstellt. Wenn die Datei gefunden wird und der Zugriff erfolgreich ist, wird die Meldung Win INI-Dateizugriff erkannt ausgegeben. Andernfalls werden entsprechende Fehlermeldungen angezeigt.

Bitte beachten Sie, dass dieser Code nur den Zugriff auf die Win INI-Datei überprüft und keine tatsächlichen Änderungen daran vornimmt. Es ist wichtig, bei der Entwicklung von Tools oder Codes verantwortungsbewusst zu handeln und potenzielle Risiken und Datenschutzaspekte zu berücksichtigen.

Überprüfung auf Verzeichnisdurchquerungs-Schwachstellen

Überprüfen Sie auf Verzeichnisdurchquerungs-Schwachstellen in Ihrem System, um Bedrohungen zu erkennen. Durchsuchen Sie Firewall-Protokolle und Ereignisprotokolle nach Anzeichen für Angriffe. Überprüfen Sie das Root-Verzeichnis Ihres Web-Servers auf verdächtige Aktivitäten. Verwenden Sie ein Web-Vulnerability-Scanning-Tool wie Acunetix, um potenzielle Schwachstellen zu identifizieren. Achten Sie auf Zeichen von Verzeichnisdurchquerungs-Angriffen und Cross-Site-Scripting-Schwachstellen.

Stellen Sie sicher, dass Ihre Software auf dem neuesten Stand ist und führen Sie regelmäßig Vulnerability-Scans durch. Überprüfen Sie die Zugriffsversuche auf Ihre Webserver-Dateisysteme und achten Sie auf verdächtige Aktivitäten. Beachten Sie auch die Sicherheitsbulletins von Microsoft, um über bekannte Schwachstellen informiert zu bleiben. Nutzen Sie Gruppenrichtlinien und Domänencontroller, um die Sicherheit zu erhöhen. Überwachen Sie die Ereignisprotokolle und verwenden Sie Tools wie Loginventory, um potenzielle Bedrohungen zu erkennen.

Schutzmaßnahmen gegen Verzeichnisdurchquerungsangriffe

- Sichere Konfiguration des Zugriffs auf Verzeichnisse

- Einsatz einer Firewall zum Schutz vor unautorisiertem Zugriff

- Regelmäßige Aktualisierung und Patching von Betriebssystemen und Anwendungen

- Starkes Passwortmanagement mit regelmäßigen Passwortänderungen und Einsatz von Passwortrichtlinien

- Implementierung von Zugriffskontrolllisten (ACLs) zur Beschränkung von Dateizugriffen

- Sicherung der Verzeichnisstruktur durch Berechtigungsvererbung

- Einsatz von Intrusion Detection Systems (IDS) zur frühzeitigen Erkennung von Angriffen

- Regelmäßige Überprüfung der Systemlogs auf verdächtige Aktivitäten

- Schulung und Sensibilisierung der Mitarbeiter bezüglich sicherer Verhaltensweisen im Umgang mit Verzeichnissen

- Regelmäßige Durchführung von Sicherheitsaudits zur Identifizierung von Schwachstellen

Untersuchung auf Anfälligkeit für Angriffe mit Acunetix

Acunetix ist ein leistungsstarkes Tool zur Untersuchung von Sicherheitslücken in Webanwendungen. In diesem Artikel geht es speziell um den Zugriffsversuch auf die Microsoft Windows WIN INI-Datei.

Um die Anfälligkeit für Angriffe zu überprüfen, können Sie Acunetix verwenden. Führen Sie die folgenden Schritte aus:

1. Öffnen Sie Acunetix und geben Sie die URL der zu untersuchenden Webseite ein.

2. Wählen Sie im Menü Scans die Option Vulnerability Scan aus.

3. Wählen Sie die gewünschten Scan-Einstellungen, wie z.B. Directory Traversal oder Cross-site Scripting Vulnerability.

4. Klicken Sie auf Scan starten und warten Sie, bis der Scan abgeschlossen ist.

5. Überprüfen Sie die Scan-Ergebnisse auf mögliche Anfälligkeiten und Schwachstellen.

Hinweis: Vergessen Sie nicht, regelmäßig Sicherheitsupdates für Ihr Betriebssystem und Ihre Webserver-Software durchzuführen, um Angriffe zu vermeiden.

Zusammenfassung:

– Acunetix ist ein leistungsstarkes Tool zur Überprüfung von Sicherheitslücken.

– Führen Sie einen Vulnerability Scan durch, um die Anfälligkeit für Angriffe zu überprüfen.

– Aktualisieren Sie regelmäßig Ihr Betriebssystem und Ihre Webserver-Software, um sich vor Angriffen zu schützen.

Ihr PC in Bestform

Mit Fortect wird Ihr Computer leistungsfähiger und sicherer. Unsere umfassende Lösung beseitigt Probleme und optimiert Ihr System für eine reibungslose Nutzung.

Erfahren Sie mehr über die Vorteile von Fortect:

Fortect herunterladen